Solventar el límite de usuarios de una red privada en una VPN

Aprende a configurar WireGuard para permitir varias conexiones VPN simultáneas desde una misma red privada hacia tu servidor de Plenit.

Configura WireGuard para permitir varias conexiones VPN simultáneas desde una misma red privada hacia tu servidor de Plenit.

Cuando varios usuarios se conectan desde la misma red privada detrás de NAT, L2TP solo permite una sesión concurrente. En este procedimiento instalarás WireGuard (una VPN con túnel cifrado) como alternativa para aceptar varios clientes sin exponerlos directamente a Internet.

Antes de empezar

Completa estas tareas antes de configurar la VPN:

- Inicia sesión en la Plataforma Plenit con una organización activa desde Log-in.

- Activa una suscripción de Servidores o de Escritorio Remoto para poder habilitar la VPN en tu red.

- Prepara un equipo cliente donde vayas a instalar WireGuard.

Paso 1. Instala WireGuard en el servidor GNU/Linux

Instala WireGuard en el servidor antes de dar de alta clientes. El proceso cambia según la distribución, así que también puedes consultar la sección de instalación de WireGuard.

En este ejemplo, la instalación se hace sobre CentOS con usuario root:

yum install yum-utils epel-release

yum-config-manager --setopt=centosplus.includepkgs=kernel-plus --enablerepo=centosplus --save

sed -e 's/^DEFAULTKERNEL=kernel$/DEFAULTKERNEL=kernel-plus/' -i /etc/sysconfig/kernel

yum install kernel-plus wireguard-tools

rebootOptional: empezar la instalación en Ubuntu

En Ubuntu, el comando base es:

sudo apt install wireguardSegún la versión, puede que necesites instalar dependencias adicionales.

Paso 2. Instala WireGuard en el equipo cliente

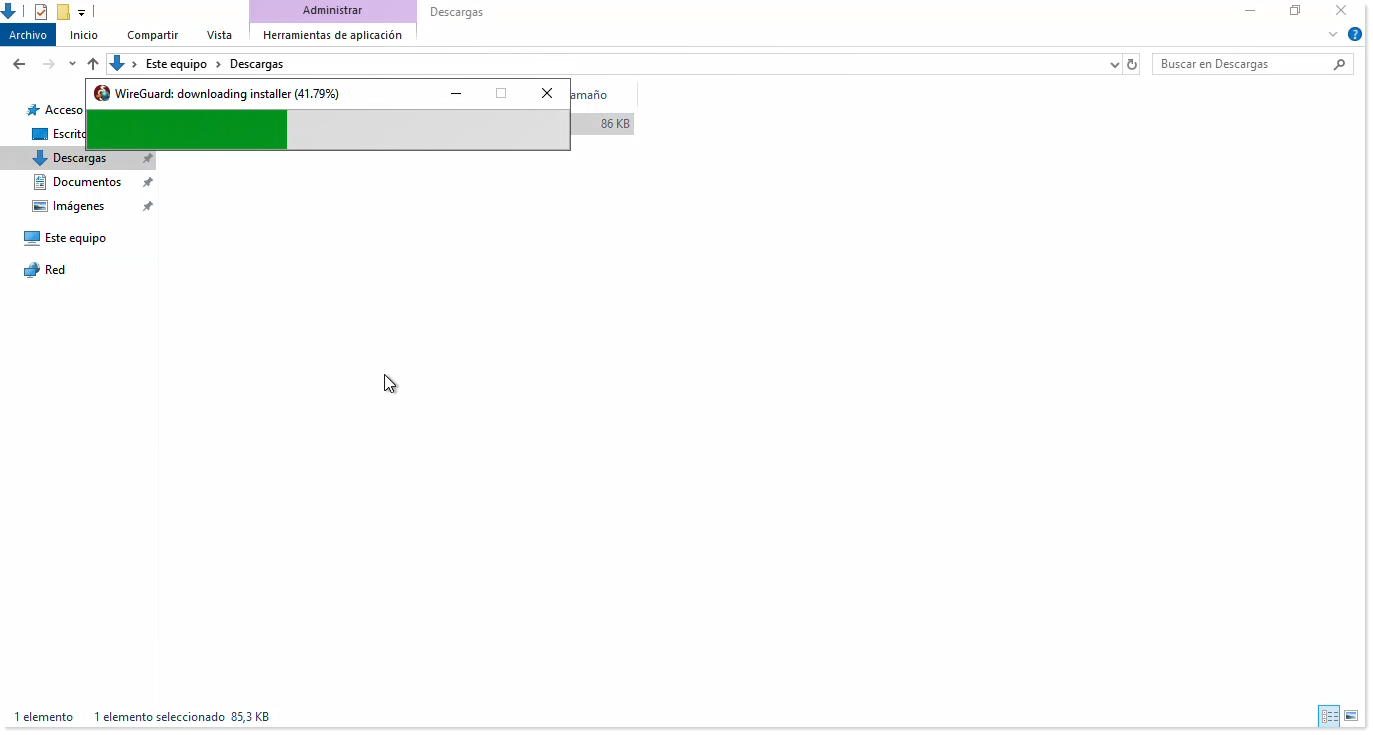

En este ejemplo, el cliente se instala en Windows. Descarga el instalador desde la página de WireGuard y ejecútalo con permisos de administrador en el equipo que se conectará a la VPN.

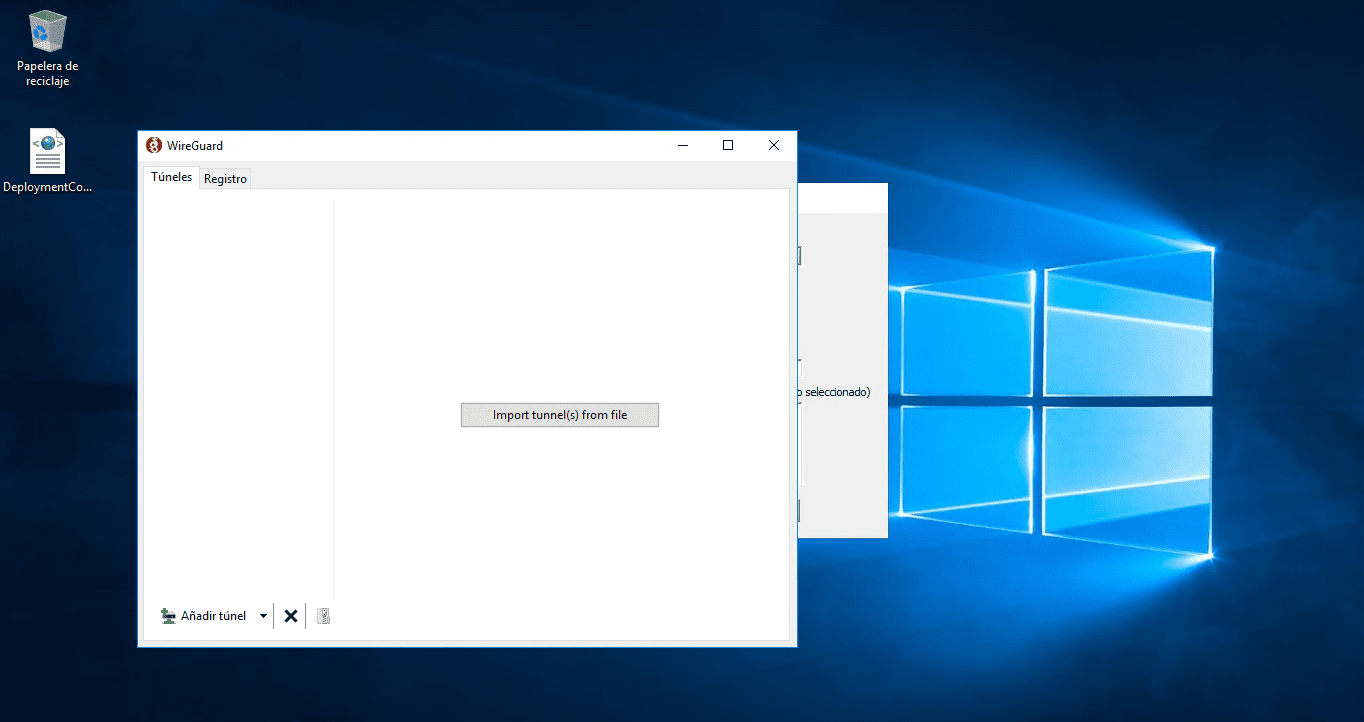

La instalación suele tardar menos de un par de minutos. Al terminar, se abrirá la ventana de configuración de WireGuard.

Optional: resolver problemas de instalación en Windows

Si el instalador principal falla, usa el paquete MSI disponible aquí.

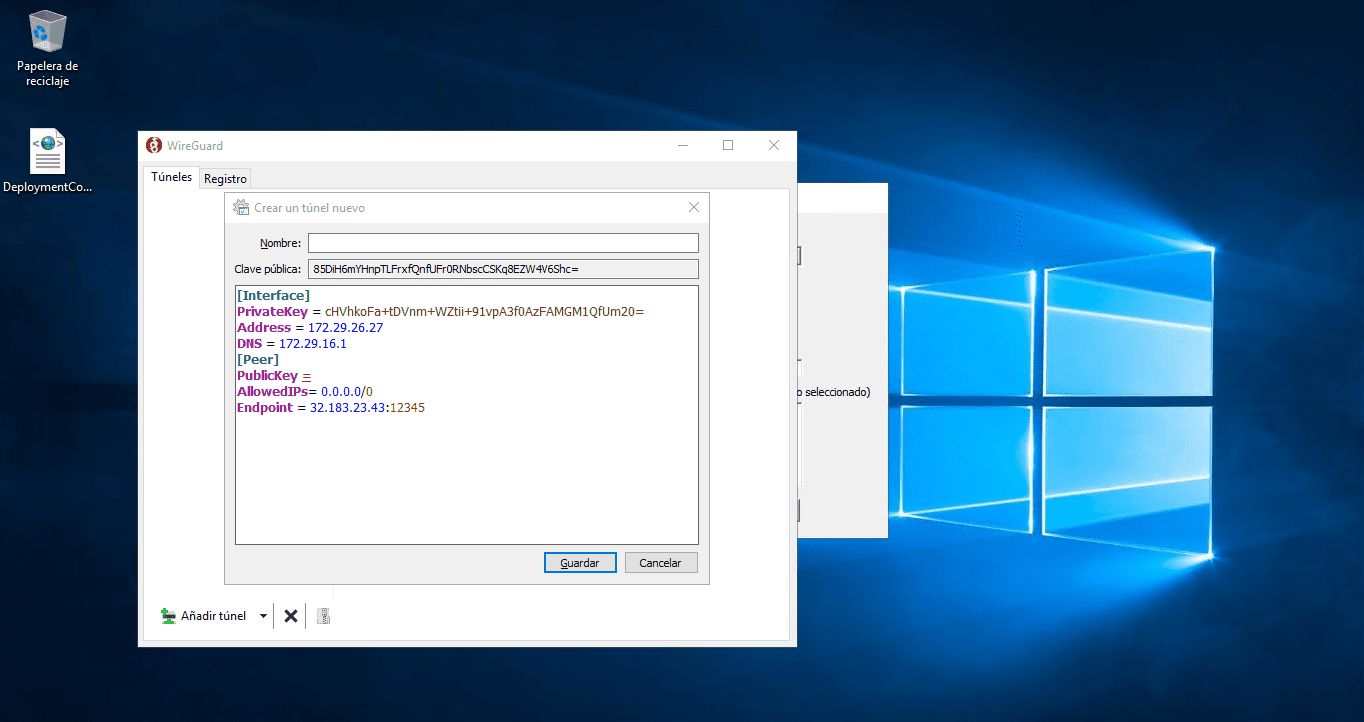

Paso 3. Crea el túnel y completa la configuración del cliente

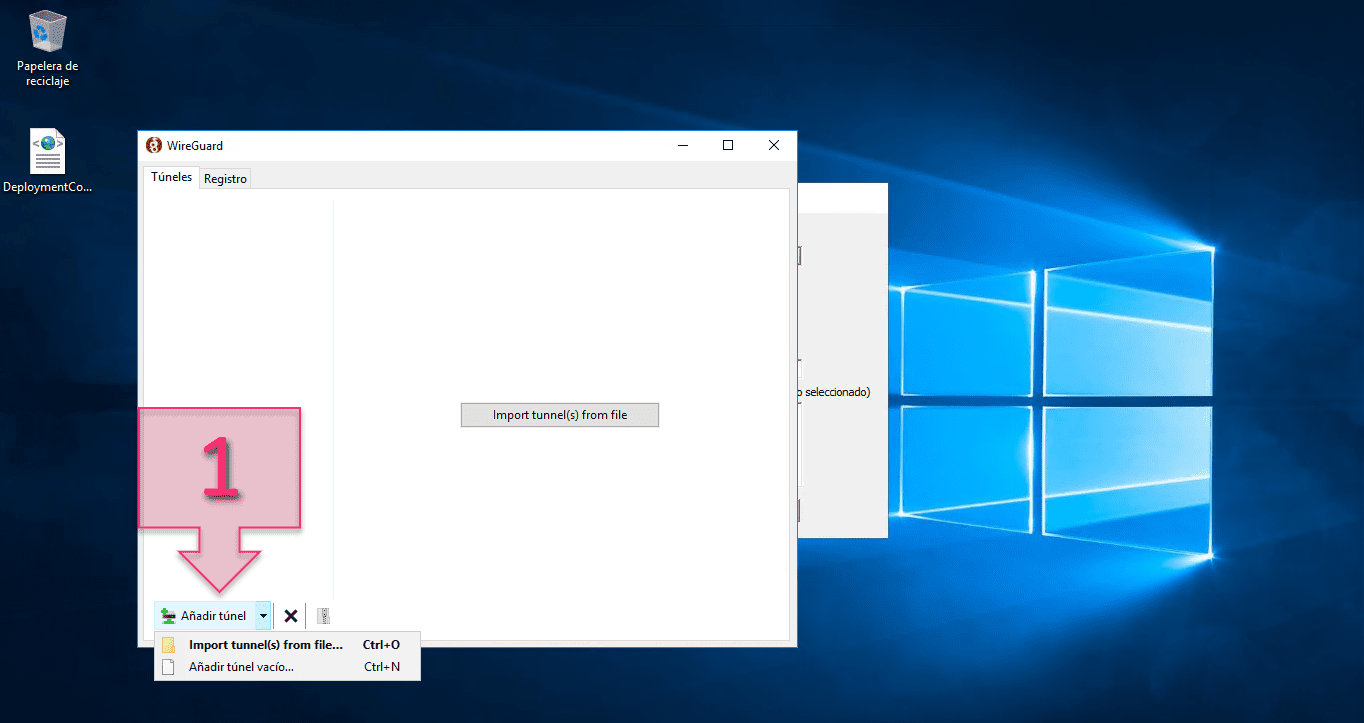

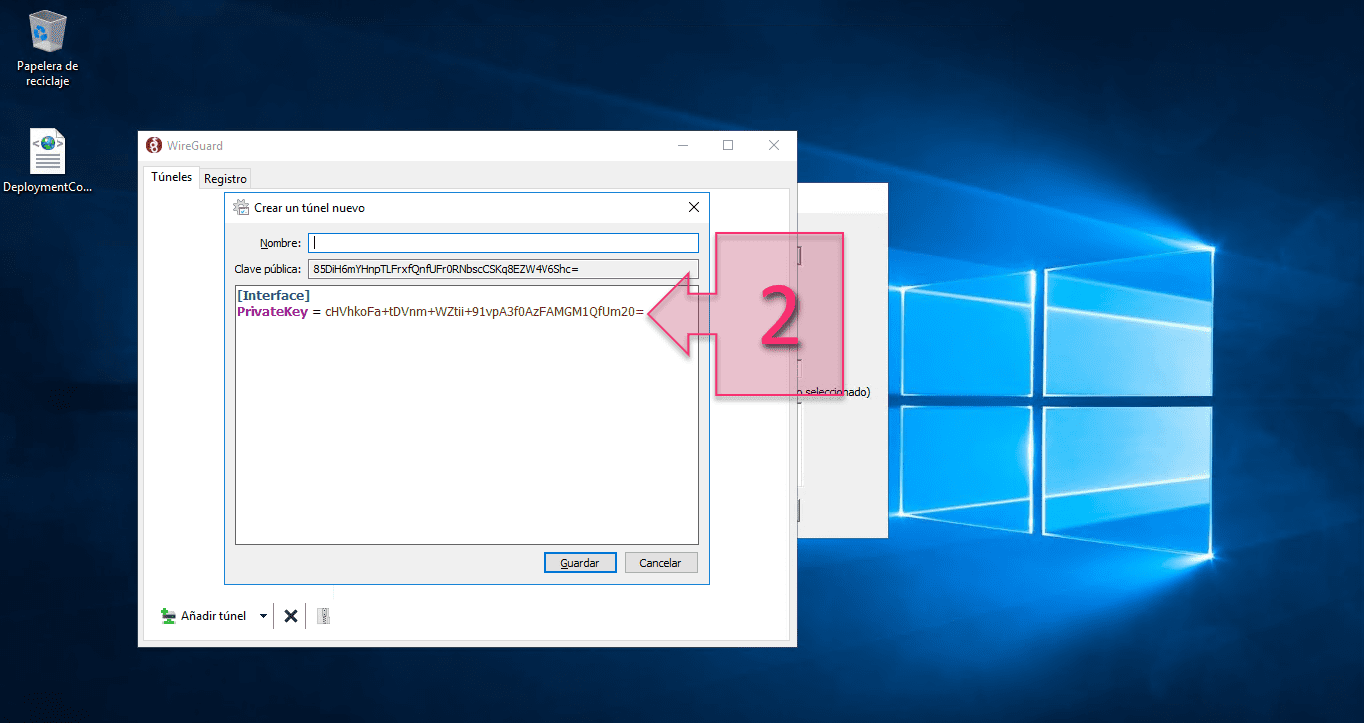

Con WireGuard abierto en Windows, haz clic en Add Tunnel > Add empty tunnel... para crear un túnel vacío.

WireGuard generará automáticamente una clave pública para el cliente y mostrará una configuración inicial que todavía debes completar.

Usa una estructura como esta:

[Interface]

PrivateKey = <CLAVE_PRIVADA_CLIENTE>

Address = 194.128.1.23/32

DNS = 192.168.1.1

[Peer]

PublicKey = <CLAVE_PUBLICA_SERVIDOR>

AllowedIPs = 0.0.0.0/0

Endpoint = <IP_PUBLICA_SERVIDOR>:51820| Campo | Qué indica |

|---|---|

PrivateKey | Clave privada del cliente. |

Address | Dirección IP interna del cliente dentro del túnel. |

DNS | Dirección IP del servidor DNS de la red. |

PublicKey | Clave pública del servidor WireGuard. |

AllowedIPs | Direcciones IP que se enrutarán por la VPN. Si usas 0.0.0.0/0, todo el tráfico pasará por el túnel. |

Endpoint | IP pública y puerto de escucha del servidor WireGuard. |

Paso 4. Registra el cliente en el servidor WireGuard

El servidor debe conocer a cada cliente para permitir el tráfico. Añade el cliente en la sección [Peer] de la configuración del servidor.

Un comando equivalente es:

wg set wg0 peer <CLAVE_PUBLICA_CLIENTE> allowed-ips <IP_INTERNA_CLIENTE>Usa estos valores:

<CLAVE_PUBLICA_CLIENTE>: la clave pública que genera el cliente de Windows.<IP_INTERNA_CLIENTE>: la IP interna que podrá usar el túnel.

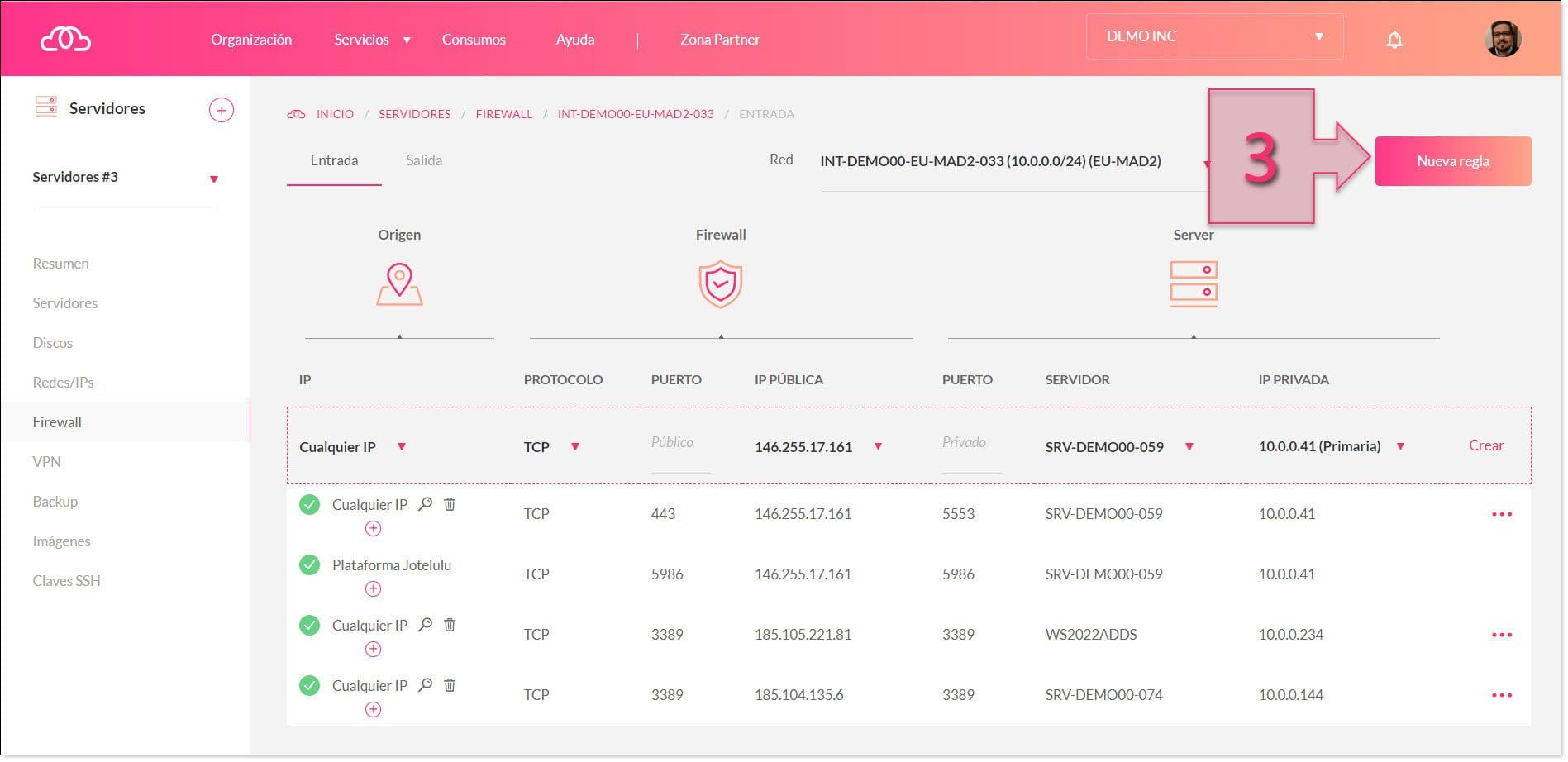

Paso 5. Abre el puerto en el firewall de Plenit

WireGuard usa el puerto UDP 51820. Si no abres ese puerto en el firewall de Plenit, el cliente no podrá establecer la conexión aunque la configuración del túnel sea correcta.

Accede a la suscripción de servidores y haz clic en Nueva regla.

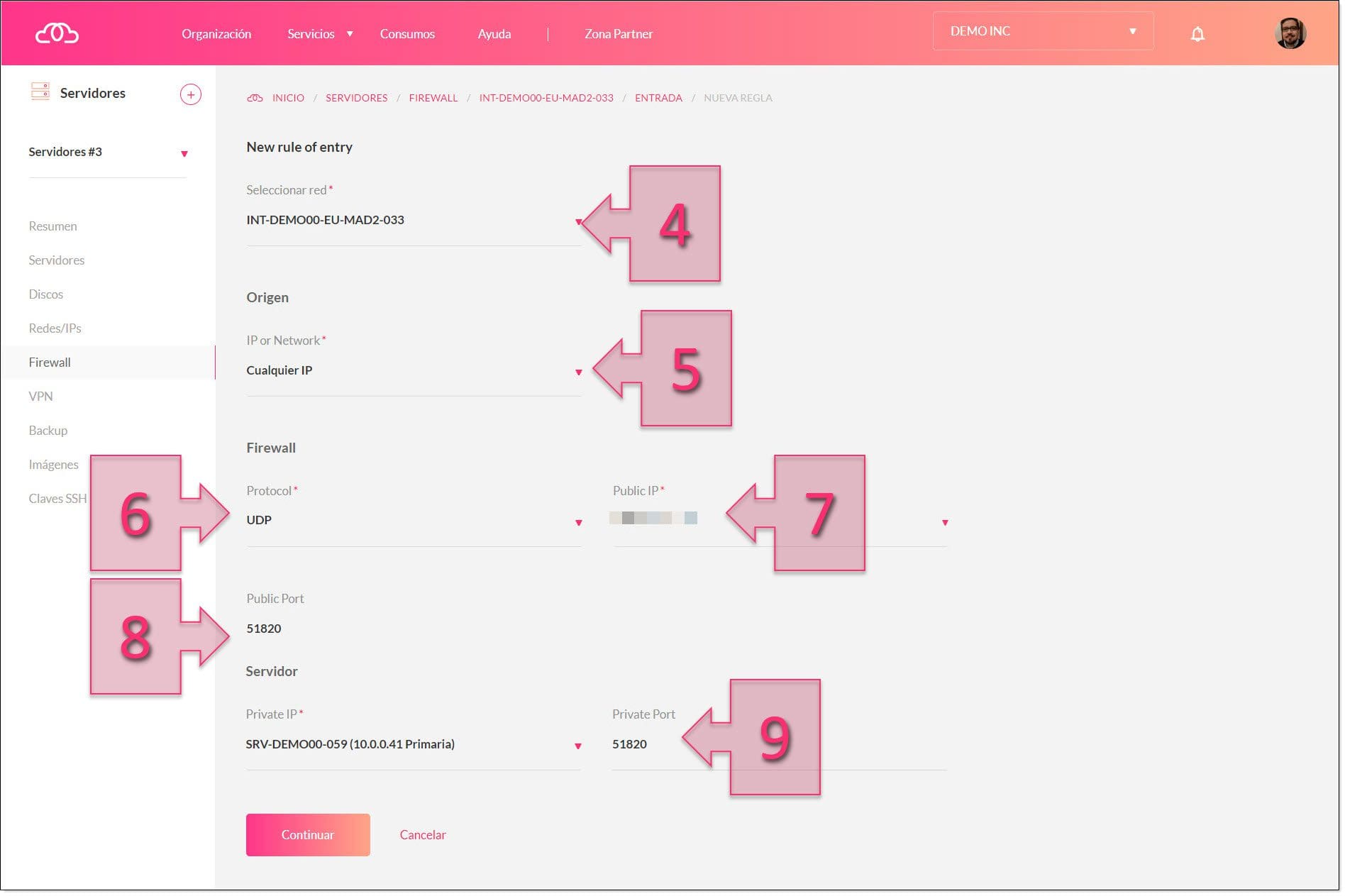

Configura la regla con estos valores:

- Selecciona la red por la que conectará el servicio.

- Define el origen de las conexiones. Si puedes, filtra las IP permitidas en lugar de dejarlas abiertas.

- Selecciona el protocolo UDP.

- Indica la IP pública por la que se conectará WireGuard.

- Indica el puerto público 51820.

- Selecciona la IP y el puerto privados correspondientes.

Paso 6. Valida la conexión

Activa el túnel VPN en el cliente y comprueba que navegas con la IP remota del servidor.

Para verificarlo, abre una página como Cuál es mi IP.

Si la IP no cambia, revisa estos puntos antes de continuar:

- La clave pública del servidor y la del cliente están intercambiadas correctamente.

- El cliente está dado de alta en el servidor mediante la sección

[Peer]. - El firewall de Plenit permite tráfico UDP 51820.

- El valor de

Endpointapunta a la IP pública correcta del servidor.

Limitaciones y consideraciones de seguridad

- Esta guía resuelve el límite de sesiones concurrentes de L2TP cuando varios usuarios se conectan desde una misma red privada detrás de NAT.

- WireGuard no funcionará solo con instalar el cliente: también debes registrar cada cliente en el servidor y abrir el puerto UDP 51820 en el firewall.

- Si configuras

AllowedIPs = 0.0.0.0/0, todo el tráfico del cliente pasará por la VPN. - Filtrar el origen de las conexiones en el firewall reduce la exposición frente a dejar todas las IP abiertas.

Próximos pasos

- Repite el Paso 3 y el Paso 4 por cada nuevo cliente que quieras conectar.

- Si necesitas ayuda adicional, escribe a [email protected] o llama al 91 133 37 10.

37 10, estaremos encantados de ayudarte.

¡Un saludo y buena suerte!

Updated 18 days ago